Know-How

DIE VERÄNDERUNG

DER ART ZU ARBEITEN UND DIE FÄHIGKEITEN IM DIGITALEN ZEITALTER

Was wird in Zukunft passieren? Welche Art der Arbeitsplätze werden verschwinden und welche werden neu entstehen? Welche neuen Fähigkeiten werden wir dazu brauchen? Welche neuen Fähigkeiten werden besonders wertvoll sein.

Eines ist sicher, jene Personen, welche es verstehen diese Fähigkeiten zu entwickeln und jene, welche diese bereits in sich tragen werden Vorteile daraus generieren können.

Sehr interessant ist und wird es auch sein, welche neue Arbeitsformen entstehen! Robotik, AI, IOT und vieles andere mehr wird dabei, bzw. werden dabei eine entscheidende Rolle spielen.

Entscheidend wird und ist es auch, in welchem Land, bzw. Kontinent diese einerseits entwickelt werden und andererseits zum Einsatz kommen werden und wo es am besten gelingen wird, Mensch und Maschine zu harmonisieren und zu ergänzen.

Die Ethik wird unter anderem eine ganz entscheidende Rolle spielen und auch die Sozialsysteme, wie sich diese entwickeln werden. Was und welche Rolle werden Geldsysteme dabei spielen?

Die technische und organisatorische, bzw. menschliche Revolution findet jetzt gerade statt. Geräte, wie das Smartphone welches mit künstlicher Intelligenz ausgestattet ist, oder neue Unternehmensformen wie UBER welche Berufszweige neu erfinden und/oder definieren, sind nur einige Beispiele dazu.

Wo werden wir in Zukunft arbeiten? Zuhause und nur zu bestimmten Zeiten trifft man sich im Büro?

Kobler Network und das dazugehörige Partnernetzwerk unterstützt Sie unter anderem bei diesen Herausforderungen.

Arbeitsplätze, welche besonders anfällig sind für die Automatisierung (ein Schwerpunkt von Kobler Network) sind dabei besonders in Gefahr. Teilweise geschieht der Wechsel in Wellen und es kommt zu immer mehr Verwerfungen, welche dann insgesamt viele Geschäftsmodelle in Frage stellt?

Kobler Network ist spezialisiert auf die Definition, Entwicklung und den Betrieb von neuen digitalen Geschäftsmodellen. Wir entwickeln es parallel zu Ihrem bestehenden Unternehmen, damit Sie niemals in Gefahr kommen, dass Ihr ANALOGES Business im funktionierenden Umfang plötzlich nicht mehr funktioniert und auch die Kunden abspringen, weil Sie nicht bereit sind diesen Wechsel vom analogen zum digitalen Geschäftsmodell mitzutragen. Aber es sind nicht nur die Kunden, welche Herausforderungen mit sich bringen, es sind auch die Mitarbeiter, welche möglicherweise mit dieser Arbeitsweise oder Herangehensweise nicht klar kommen.

Deshalb hat Kobler Network auch zu diesen Themen entsprechende Antworten und Konzepte, damit dieser Umstieg gelingt.

Sprechen Sie mit uns darüber, wir verstehen sehr genau, worauf es ankommt, was wichtig ist und welche homogene und System-elastische Instrumente es benötigt, dass alle Ihre Kunden und Mitarbeiter ankommen.

Ankommen zu der Zeit, wann Sie dazu bereit sind und auch in der Art und Weise wie es für Sie stimmig ist.

Sehr klar muss aber auch gesehen werden, dass diese Maßnahmen der digitalen Transformation neue Arbeitsplätze schaffen können und andere fallen eben weg. Das geschieht im besten Fall in einer akzeptablen Variante, wo so wenig Mensch wie möglich auf der Strecke bleiben!

Es ist auch eine entsprechende Sicht- bzw. Betrachtungsweise notwendig. Arbeitskräfte werden möglicherweise nicht mehr in der Nähe von Ihrem Unternehmen zur Verfügung stehen, und Sie sind in der Situation über alle Kontinente verteilt diese zu suchen. Es treffen somit Kulturen aufeinander, welche andere denk- und/oder Verhaltensweisen haben. Das wiederum wirkt sich entsprechend auf Ihre Unternehmensorganisation, bzw. Unternehmensstrukturen aus.

Auch dazu haben wir kreative Ideen geschaffen, damit diese Situationen entsprechend homogen abgebildet werden können. Mentoren unterstützen dabei bei der entsprechenden Koordination. Eine ganzheitliche und umfassende Betrachtungsweise ist dabei von enormer Bedeutung.

Dazu müssen aber auch entsprechende Arbeitswerkzeuge und Arbeitsorganisationen geschaffen werden, welche nicht nur an einem Ort funktionieren, sondern weltweit und auch entsprechend weltweit einsetzbar sind.

Standardisierte Arbeitsabläufe sind dabei von umfassender Bedeutung. Spezielle unterstützende Maßnahmen bietet Kobler Network dabei ebenfalls an. Wir schaffen für Ihr Unternehmen eine entsprechende soziale Kompetenz.

Das Unternehmen jeden Tag neu zu „erfinden“ bekommt in diesem Zusammenhang eine besondere Bedeutung. Erst durch eine entsprechende Standardisierung der Arbeitsabläufe und der Arbeitsorganisation ist es entsprechend möglich diese umfassend zu automatisieren.

Aspekte der Arbeit, Kreativität, soziale Kompetenz und viele andere Eigenschaften mehr werden immer mehr zu Schlüsselkompetenzen.

Wir von Kobler Network sind deshalb der Meinung, dass eine entsprechende Neuausrichtung der JOB-Beschreibungen von sehr hoher Bedeutung sind und digitale Kompetenzen heute bei keinem Mitarbeiter mehr fehlen sollten, bzw. zumindest Grundeigenschaften dazu vorhanden sein müssen. Fortbildungsmaßnahmen im Rahmen der digitalen Kompetenz sind dabei ebenfalls von sehr großer Wichtigkeit.

Kognitives lernen wird dabei auch eine immer wichtigere Rolle spielen. Diese könnte in folgende Phasen stattfinden:

- Es wird von einem Menschen ein Problem erkannt du auch die Wichtigkeit dieses zu lösen.

- Es wird mit Hilfe erfolgreich gelernter und umgesetzter Lösungsversuche aus der Vergangenheit versucht dieses Problem zu lösen. Erfolgreich oder nicht, es schafft wieder neue Grundlagen und Erfahrungswerte.

- Jetzt geschieht die kognitive Leistung in Verbindung mit der Erfassung des Problems und der damit verbundenen Information zur Lösung zu gelangen. Es wird dabei unter anderem versucht viele Optionen zu erfassen und zu verstehen, welche dann durchgespielt werden.

- Dabei kommet es entweder zur Einsicht dass es keine Lösung gibt oder die Erkenntnis entsprechender Methoden. Die Lösung ist somit gefunden.

- In der Handlungsphase, bzw. Umsetzung kommt es jetzt zum Versuch das erworbene Wissen, bzw. Erkenntnis in die Wirklichkeit, bzw. Praxis zu übersetzen.

- Da es zu einem positiven Ergebnis kommt, so wird dieses weiter geübt und/oder auch noch ergänzt, geübt und dann in andere Bereiche übertragen.

Dieses Wissen ist jedoch sehr wichtig dabei, mit der Situation von ständig sich verändernden Situationen am digitalen Arbeitsplatz umzugehen. Deshalb ist es auch sehr wichtig, dieses auf unterschiedlichen Wahrnehmungsebenen zu integrieren und laufend zu trainieren.

Damit das besser funktioniert haben wir von Kobler Network entsprechende Methoden entwickelt.

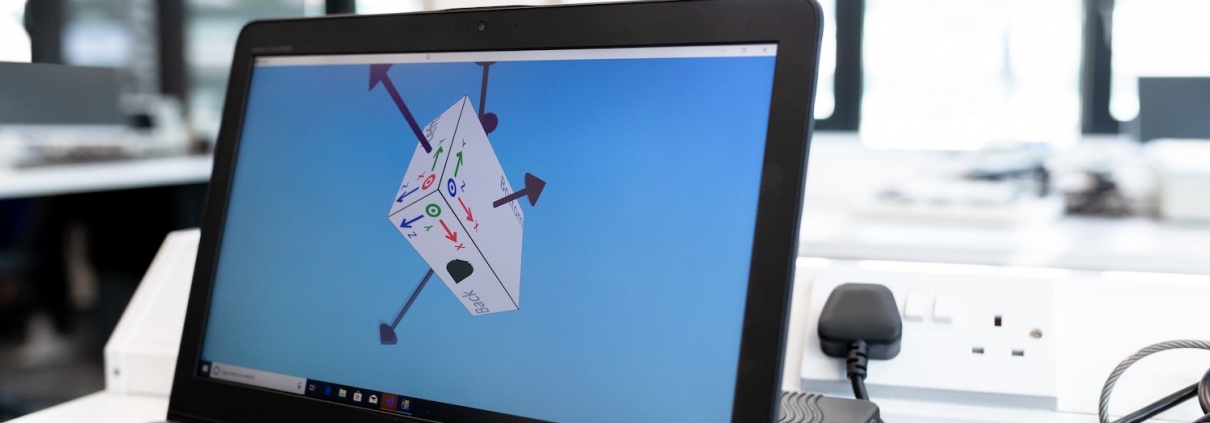

Technologie als Schlüsselinstrument

für die Entwicklung neuer Arbeitsformen, bzw. Arbeitsweisen

Es wird dabei unter anderem die Möglichkeit und die Anreize für Unternehmen geschaffen, unter der Voraussetzung dass Sie sich mit der digitalen Transformation umgehend beschäftigt haben und diese auch entsprechend im Unternehmen ein- und umsetzen Arbeiten nicht nur in der Nähe zu vergeben, sondern auch weit entfernt auf anderen Kontenenten.

Dies hat vielfältige Vorteile für die Unternehmen, da der Wirkungsraum sehr stark ausgeweitet ist. Es hat aber auch die Eigenschaft Wertschöpfung in andere Länder auszulagern. Das wiederum hat den gravierenden Nachteil, dass Unternehmenswerte außer Land geschafft werden.

Diese Situation trägt weiters die Herausforderung in sich, dass wir den Planeten Erde neu definieren und ganzheitlich betrachten sollten. Wir sind eins ist somit immer mehr Realität und wir werden somit auch immer mehr zusammenwachsen und zusammenarbeiten.

Wenn die Technologie auf den Arbeitsmarkt trifft

Grundsätzlich verändert die Automatisierung vieles. Wird diese dann noch mit AI, Robotik, IOT und vielem mehr ergänzt wirft es viele Grundsätze um und es muss sehr schnell auf Veränderungen mit strukturellen Anpassungen reagiert werden, damit es nicht zu einem unkontrollierten Wegfall von Arbeitsplätzen führt.

Dazu wollen wir nur einmal die Ölindustrie betrachten, mit allen Ihren Divisionen und Nebenprodukten. Sollte es hier zu einem plötzlichen Umbruch kommen, so wie wir es derzeit in der Autoindustrie erleben, fallen nicht nur bei den Herstellern, sondern auch bei Zulieferer und natürlich auch bei den Fachhändlern viele Arbeitsplätze weg oder verändern sich.

Da hilft Kobler Network dabei, diese bestmöglich durch entsprechende Qualifizierungsmaßnahmen von Kunden abzufedern und entsprechend entgegenzuwirken.

Dieser Vorgang ist natürlich mit vielen Ängsten verbunden, weil Sie bis hin von Sozialleistungen, wovon eine davon z.B.: das Arbeitslosengeld im ersten Stadium und der Pension eine große Auswirkung hat.

Deshalb ist ein ständiges lernen, oder eine neue Interpretation der Arbeitsweise von Menschen und Maschinen sehr wichtig.

Es ist elementar zu verstehen und das auch entsprechend umzusetzen, dass die digitale Transformation in allen Ihren Ausprägungen zuerst eine unterstützende Wirkung darstellen soll.

So geht Kobler Network auch im Rahmen der Umsetzung von digitalen Strategien heran. Wir bringen diese dem Unternehmen als unterstützende Maßnahme näher und richten diese auch entsprechend aus. Das soll heißen, dass diverse Monitoring Aufgaben, mit entsprechenden Lösungsvorschlägen dem Mitarbeiter beiseite stehen und Ihm laufend Empfehlungen gibt. Diese kann er dann annehmen oder auch nicht. Faktum ist, dass er somit einen Teil seiner Aufmerksamkeit seinen Kunden schenken kann, welcher dann zu einer möglichen positiven Kaufentscheidung führt und der Kunde sich entsprechend besser fühlt, weil er mehr Aufmerksamkeit bekommt.

TEIL 2 folgt in Kürze

Für einen Beratungstermin buchen Sie ONLINE in unserem Kalender, oder rufen Sie uns unter +43 (0)5 7111 an.

Kobler Network & Team

Partner-Netzwerk

Photo Credit © Photo by Proxyclick Visitor Management System on Unsplash

Sind Sie software-technisch gesehen richtig lizenziert?

Sie haben zu viele Lizenzen gekauft und benötigen jedoch nicht alle?

Viele Unternehmen haben dadurch bei Microsoft, Adobe, Oracle und vielen anderen Herstellern hohe monatliche Kosten. Geld, welches Sie monatlich einsparen könnten. Das können gleich einmal einige hundert Euro sein. Zu wenige Lizenzen im Einsatz zu haben ist ebenfalls sehr schlecht. Das hat zur Folge, daß Nachzahlungen zu LISTENPREISEN der jeweiligen Hersteller fällig werden! Das wiederum kann zu Nachzahlungen in der Höhe von einigen 1.000,00 Euro führen.

Eine entsprechendes Software Asset Management aufzubauen bedarf laufender Optimierungen am gesamten System.

Beginnend von einer umfangreichen Inventarisierung Ihrer gesamten IT-Infrastruktur bis hin zum Einsatz von spezieller Software, welche dann auf Ihren Systemen entsprechende Informationen auslesen und anpassen kann. Wenn bekannt ist, welche Abteilung was und wann und in welchen Mengen benötigt, besteht die Möglichkeit ein entsprechendes Einsparungspotential zu heben.

Dazu zählen möglicherweise auch das Verhandeln von neuen Einkaufspreisen bei Ihrem Distributor, bis hin zu einer Umstellung Ihrer IT-Infrastruktur. Auch eine Mehrfachnutzung von Lizenzen und eine entsprechende Ausschöpfung der nicht verwendeten Software-Lizenzen kann zu umfangreichen Einsparungen führen. Wir erledigen für Sie entsprechende Lizenz Verhandlungen, um in ein besseres Lizenz-Modell wechseln zu können und im Schadensfall, bei einer Prüfung, haben wir entsprechende Partner zur Hand, welche Sie ebenfalls unterstützen.

Wir unterstützen Sie im Rahmen unserer Mission ‚“Datenschutz und digitale Transformation“ beim Aufbau und beim Betrieb professioneller SAM System, bzw. SAM Umgebung, damit Sie in Zukunft von hohen Strafzahlungen der Software-Hersteller geschützt sind, welche immer mindestens ein paar tausend Euro betragen.

Vereinbaren Sie jetzt einen Beratungstermin.

Photo Credit © Photo by ThisisEngineering RAEng on Unsplash